Configuration Cisco IOS Shell

Configuration Cisco IOS

Ce document regroupe les commandes essentielles pour la configuration des équipements Cisco, basé sur les laboratoires de formation (CCNA).

1. Configuration de Base (Switch/Routeur)

Configuration Initiale

Commandes pour sécuriser l'accès de base et nommer l'équipement.

Sécurisation des Accès

Configuration des mots de passe pour le mode privilégié, la console et l'accès distant (VTY).

! Mot de passe Enable chiffré

S1(config)# enable secret class

! Chiffrement de tous les mots de passe en clair

S1(config)# service password-encryption

! Sécurisation de la ligne CONSOLE

S1(config)# line console 0

S1(config-line)# password cisco

S1(config-line)# login

S1(config-line)# exit

! Sécurisation des lignes VTY (Telnet/SSH)

S1(config)# line vty 0 15

S1(config-line)# password cisco

S1(config-line)# login

S1(config-line)# exit

Bannière et Management

! Bannière de mise en garde (Message Of The Day)

S1(config)# banner motd # Acces non autorise interdit !!! #

! Désactiver la recherche DNS (évite les attentes lors de fautes de frappe)

S1(config)# no ip domain-lookup

! Sauvegarde de la configuration

S1# copy running-config startup-config

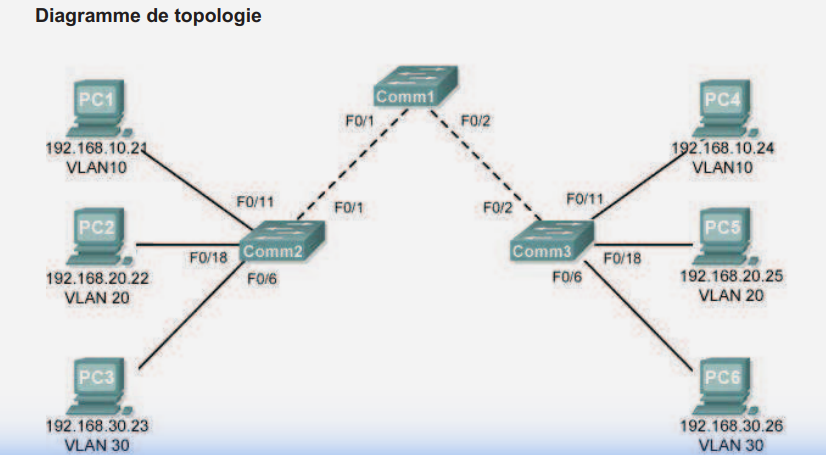

2. VLANs et Trunking

Configuration des réseaux locaux virtuels (VLAN) et des liens Trunk pour le transport multi-VLAN.

Création de VLAN

S1(config)# vlan 10

S1(config-vlan)# name Faculte/Personnel

S1(config-vlan)# exit

S1(config)# vlan 20

S1(config-vlan)# name Etudiants

S1(config-vlan)# exit

Configuration des Ports d'Accès

Pour connecter des PC ou terminaux finaux.

S1(config)# interface range fastEthernet 0/11 - 17

S1(config-if-range)# switchport mode access

S1(config-if-range)# switchport access vlan 10

S1(config-if-range)# no shutdown

Configuration des Ports Trunk

Pour l'interconnexion entre switchs ou vers un routeur (RoAS).

! Le VLAN Natif doit être identique des deux côtés

S1(config)# interface range fastEthernet 0/1 - 5

S1(config-if-range)# switchport mode trunk

S1(config-if-range)# switchport trunk native vlan 56

! (Optionnel) Restreindre les VLANs autorisés

S1(config-if-range)# switchport trunk allowed vlan 10,20,56

S1(config-if-range)# switchport nonegotiate

3. Sécurité Layer 2 (Switch Security)

Protection contre les attaques de couche 2 et sécurisation de l'administration.

Configuration SSH

Remplace Telnet pour une administration sécurisée.

! Pré-requis : Nom d'hôte et Domaine IP

S1(config)# ip domain-name CCNA-Lab.com

! Génération des clés RSA (1024 bits recommandé min)

S1(config)# crypto key generate rsa modulus 1024

! Création d'un utilisateur local

S1(config)# username admin privilege 15 secret sshadmin

! Activation SSH sur les lignes VTY

S1(config)# line vty 0 15

S1(config-line)# transport input ssh

S1(config-line)# login local

Port Security

Limite le nombre d'adresses MAC autorisées sur un port pour empêcher le branchement d'équipements non autorisés.

S1(config)# interface fastEthernet 0/5

S1(config-if)# switchport mode access

S1(config-if)# switchport port-security

! Limiter à 1 seule adresse MAC (Sticky = apprend la MAC connectée)

S1(config-if)# switchport port-security maximum 1

S1(config-if)# switchport port-security mac-address sticky

! Action en cas de violation (shutdown complet du port)

S1(config-if)# switchport port-security violation restrict

! Options violation:

! - shutdown (défaut, port en err-disabled)

! - restrict (bloque trafic + log + compteur)

! - protect (bloque trafic uniquement)

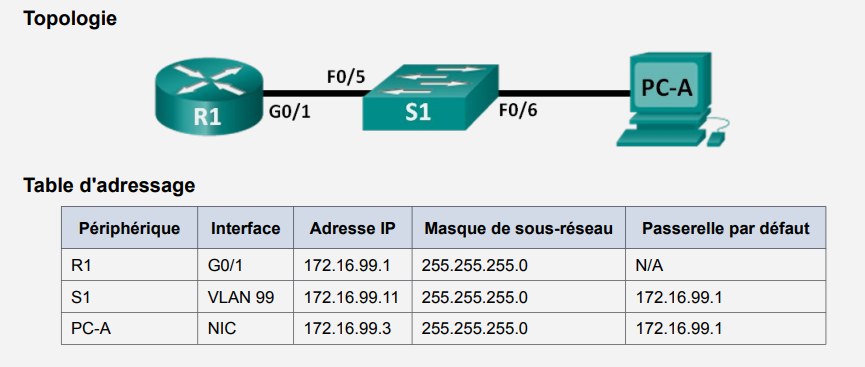

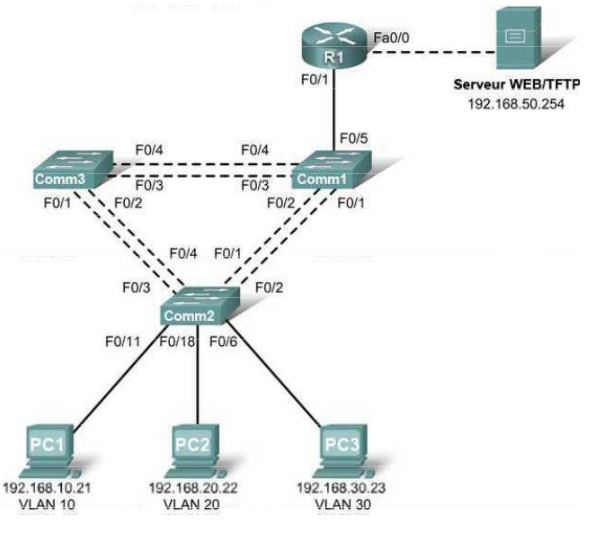

4. Routage Inter-VLAN

Permettre la communication entre les différents VLANs.

Router-on-a-Stick (RoAS)

Utilisation d'un routeur avec des sous-interfaces pour chaque VLAN.

! Sur le Routeur (R1)

R1(config)# interface fastEthernet 0/1

R1(config-if)# no shutdown

! Sous-interface pour VLAN 10

R1(config)# interface fastEthernet 0/1.10

R1(config-subif)# encapsulation dot1Q 10

R1(config-subif)# ip address 192.168.10.1 255.255.255.0

! Sous-interface pour VLAN 20

R1(config)# interface fastEthernet 0/1.20

R1(config-subif)# encapsulation dot1Q 20

R1(config-subif)# ip address 192.168.20.1 255.255.255.0

! Sous-interface pour VLAN Natif (VLAN 99 par exemple)

R1(config)# interface fastEthernet 0/1.99

R1(config-subif)# encapsulation dot1Q 99 native

R1(config-subif)# ip address 192.168.99.1 255.255.255.0

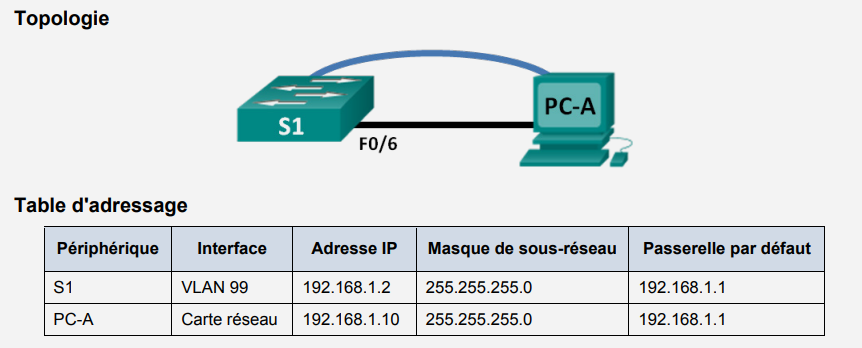

Interface de Management (SVI) sur Switch

Pour administrer le switch à distance.

S1(config)# interface vlan 99

S1(config-if)# ip address 192.168.99.11 255.255.255.0

S1(config-if)# no shutdown

S1(config)# exit

S1(config)# ip default-gateway 192.168.99.1

5. Extra Snippets (Notes Personnelles)

Redémarrer une borne wifi (PoE)

show cdp neighbors

#voit les borne wifi voisine et leur port

conf t

interface gi 1/0/13

#Je sélectionne l'interface concernée

shutdown

no shutdown

end

Créer une VRF et un VLAN (Exemple Avancé)

ip vrf OT_CERA

! Interface VLAN Client

interface Vlan1036

ip vrf forwarding OT_CERA

ip address 10.168.36.254 255.255.255.0

! Interface VLAN Uplink/Interco

interface Vlan3153

description Interco Core_OT_FTD_VRF_OT_CERA

ip vrf forwarding OT_CERA

ip address 10.168.253.9 255.255.255.248

! Route statique dans la VRF

ip route vrf OT_CERA 0.0.0.0 0.0.0.0 10.168.253.14 name FTD-OT_CERA

end