Azure

Crée des diagrames

Récupérer des modèles existants : microsoft

Accès conditionnel

Exiger l’authentification multi-facteur pour les rôles administratifs

Implémentation personnalisée : Définissez des stratégies d'authentification multifacteur Azure pour protéger les appareils et les données accessibles par vos utilisateurs ayant un rôle administratif : Dans la section Portail d’accès conditionnel Azure AD

1. Sélectionnez + Nouvelle stratégie

2. Accédez à Affectations > Utilisateurs et groupes > Inclure > Choisissez Sélectionnez les utilisateurs et les groupes > cochez Rôles d'annuaire

3. Sélectionnez au minimum les rôles suivants :

- Administrateur sécurité

- Administrateur service Exchange

- Administrateur général

- Administrateur accès conditionnel

- Administrateur SharePoint

- Administrateur du service d'assistance

- Administrateur de la facturation

- Administrateur des utilisateurs

- Administrateur de l'authentification

Exiger l’authentification multi-facteur pour les connexion externe

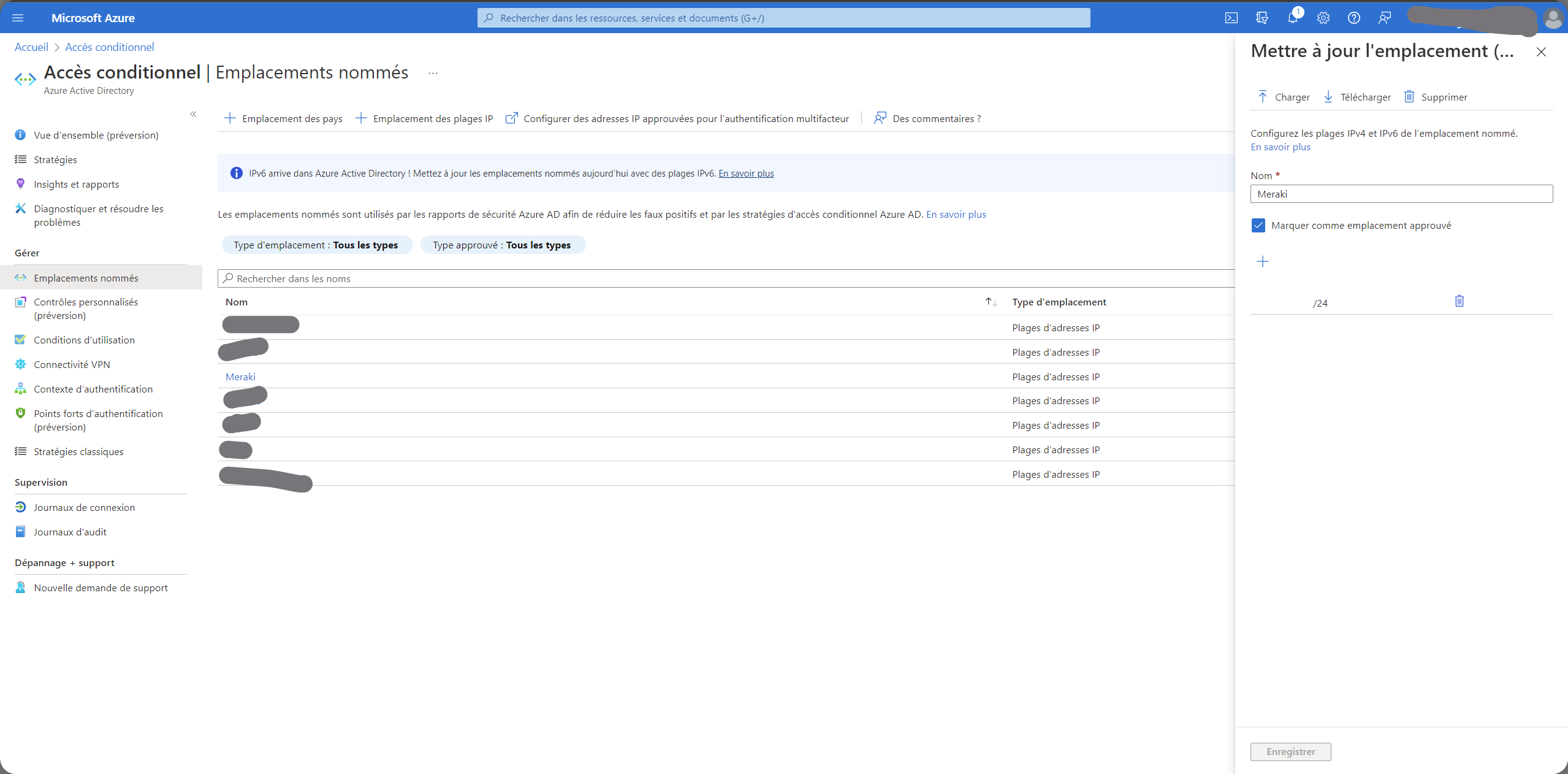

Dans Accès conditionnel > Emplacements nommés : Crée les emplacements approuvé

Ensuite dans accès conditionnel crée la stratégie “Exiger l’authentification multifacteur pour tous les utilisateurs”

- Dans application ou action cloud inclure : “Toutes les applications cloud”

- Dans conditions > emplacements : “Tous les emplacements et tous les emplacements approuvés exclus”

- Octroyer > Accorder l'accès : “Exiger une authentification multifacteur”

Reporting authentification multi-facteur

Pour voire quelle est l'authentification multifacteur pour un utilisateur on peut utiliser cette commande :

On peut utiliser aussi récupérer cette applette de commande via cette URL : GithubOn peut ensuite faire des exports comme ceci :

Source : https://woshub.com/enable-disable-mfa-azure-users/ https://lazyadmin.nl/powershell/list-office365-mfa-status-powershell/

Passer de l’authentification multifacteur par utilisateur à l’authentification multifacteur à accès conditionnel

voire : https://www.alitajran.com/move-from-per-user-mfa-to-conditional-access-mfa/

Bloqué l'expiration de mot passe sur des compte de service

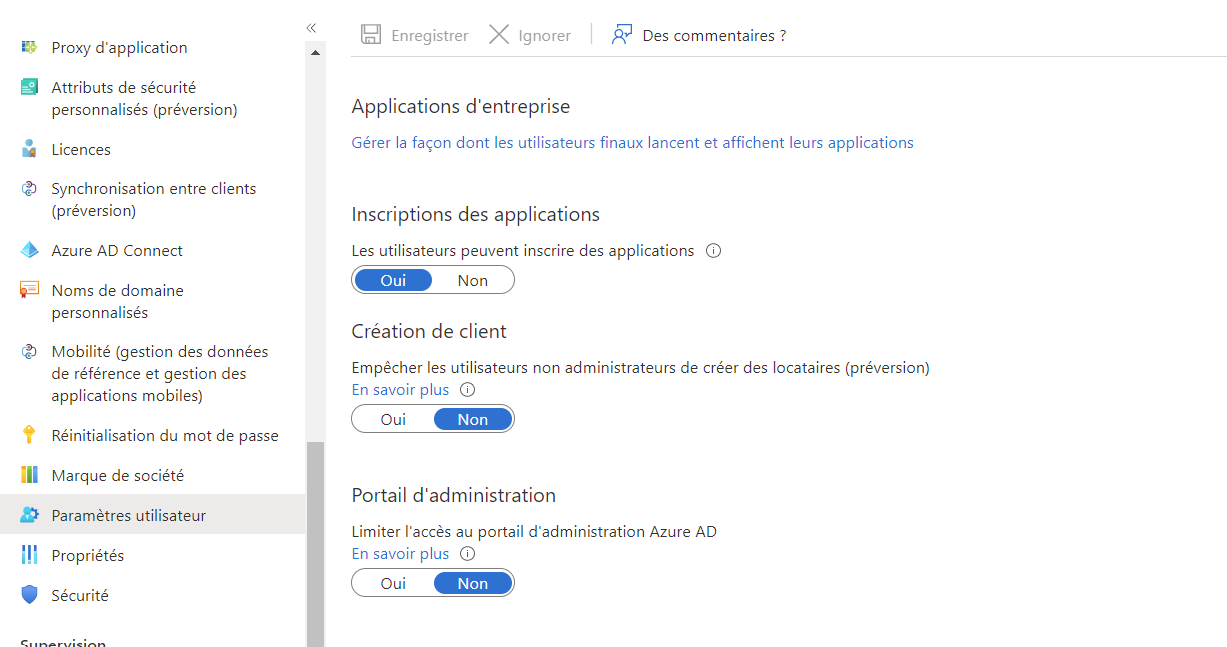

Désactiver l'inscription à des application externe

Dans azure AD > Paramètres utilisateur

Source : Microsoft

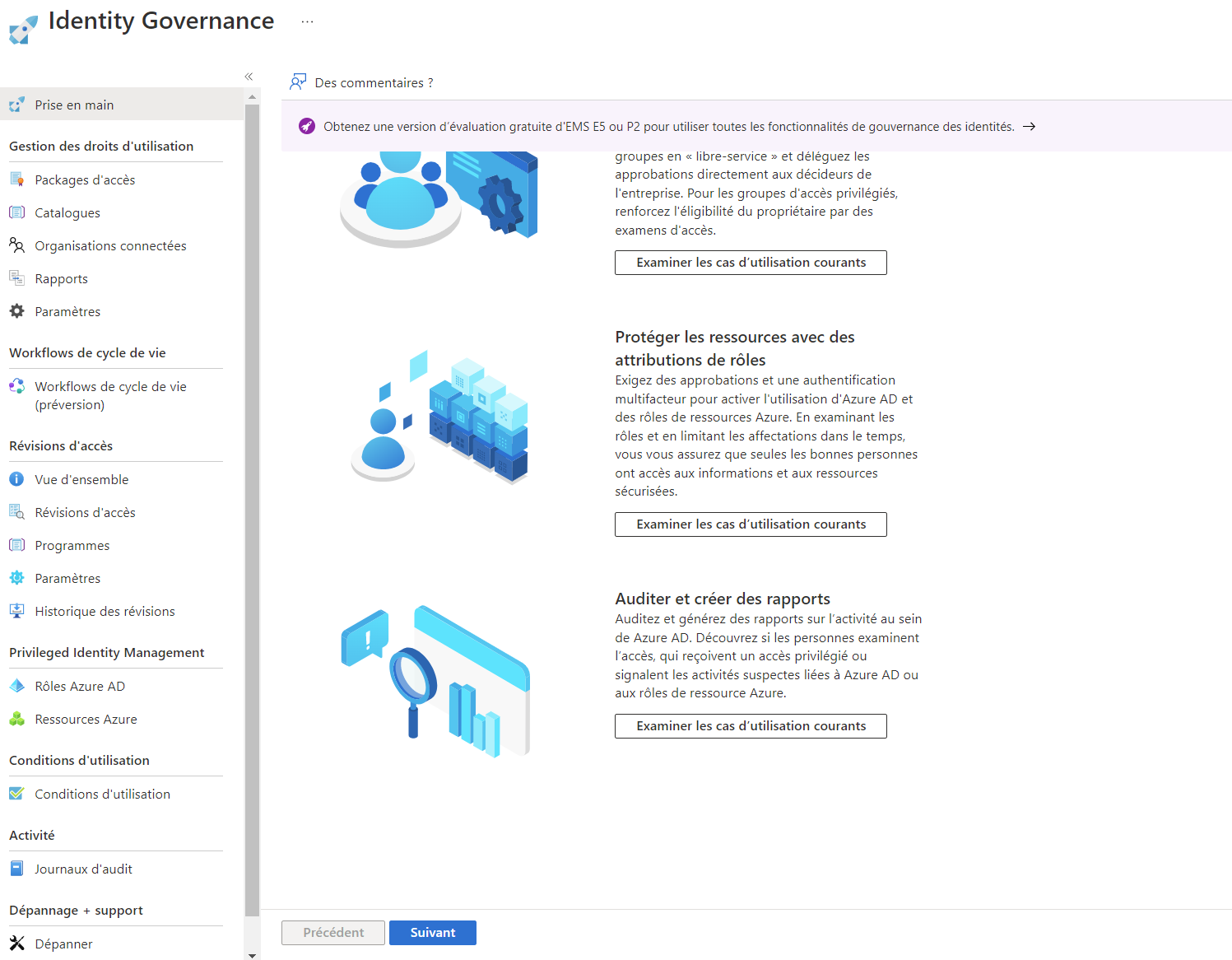

Supprimer des comptes AAD inactif

Depuis l'interface web azure

(nécessite des licences E5)

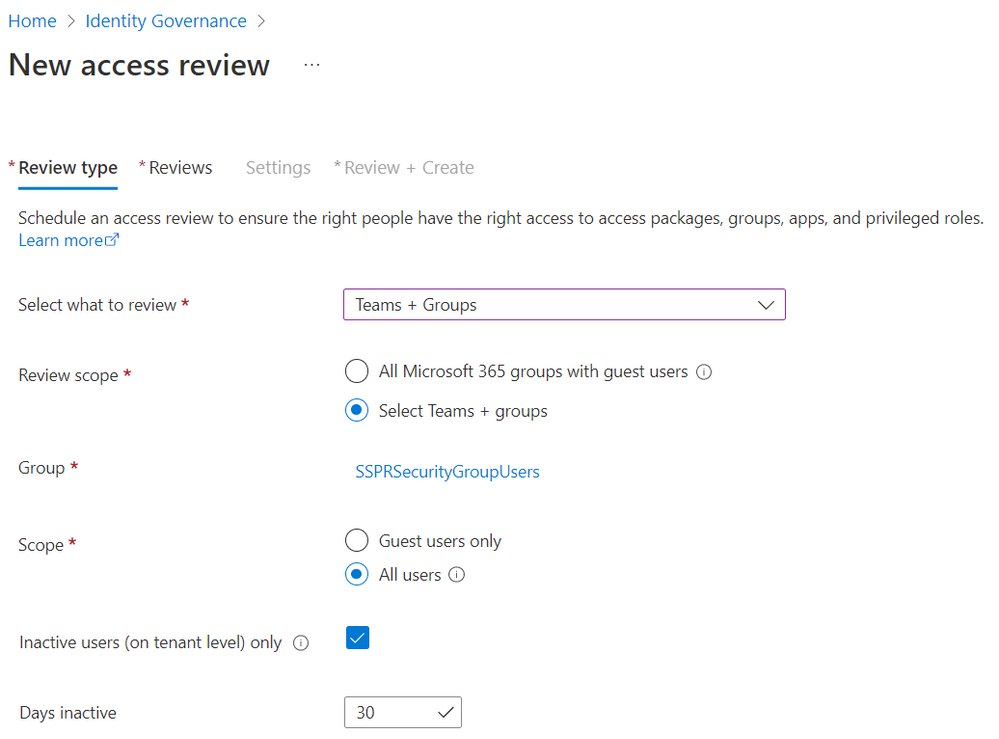

Dans Azure AD > Gouvernance des identités > Examiner les cas d'utilisation courants

Voici un exemple :

Depuis powershell

Ci dessous un script qui se connecte Graph API et qui liste les utilisateurs à supprimé :

(TODO connexion à graphAPI et déplacer dans la section powershell)

$InactiveDays = 90

$Users = Get-AzureADUser -All $true | Where-Object {$_.AccountEnabled -eq $true}

# Get an access token for the Graph API

$Scope = "https://graph.microsoft.com/.default"

$ClientId = "e65f8504-d358-4b94-ba7a-beb91b2b6926"

$ClientSecret = "7d842853-a1df-4c03-a44c-b4cd5bdbb496"

$TenantId = "<Your Azure AD tenant ID>"

$TokenUrl = "https://login.microsoftonline.com/$TenantId/oauth2/v2.0/token"

$Body = @{

client_id = $ClientId

client_secret = $ClientSecret

scope = $Scope

grant_type = "client_credentials"

}

$Response = Invoke-RestMethod -Uri $TokenUrl -Method Post -Body $Body

$AccessToken = $Response.access_token

# Loop through each user and retrieve their sign-in logs

foreach ($User in $Users) {

$Url = "https://graph.microsoft.com/v1.0/auditLogs/signIns"

$Headers = @{

Authorization = "Bearer $AccessToken"

}

$Filter = "userPrincipalName eq '$($User.UserPrincipalName)'"

$OrderBy = "createdDateTime desc"

$Top = 1

$QueryString = "?`$filter=$Filter&`$orderby=$OrderBy&`$top=$Top"

$Logs = Invoke-RestMethod -Uri "$Url$QueryString" -Headers $Headers -Method Get

if (($Logs.value -eq $null) -or ((Get-Date) - $Logs.value[0].createdDateTime).Days -gt $InactiveDays) {

$Message = "User $($User.UserPrincipalName) has been inactive for more than $InactiveDays days."

$Message | Out-File -FilePath "C:\output.txt" -Append

}

}

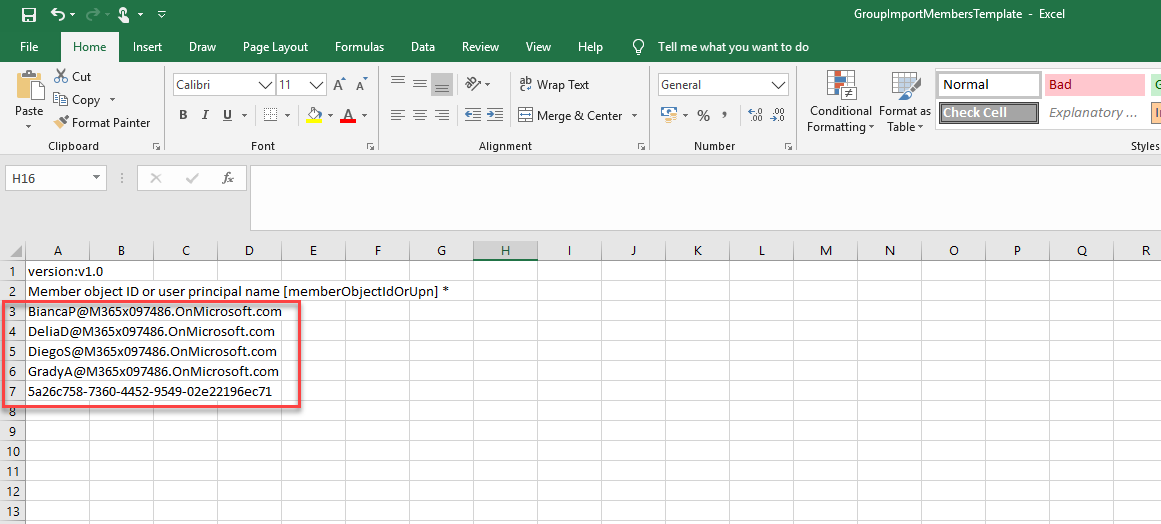

IMPORTER/SUPPRIMER EN BLOC DES MEMBRES DE GROUPE D’AZURE ACTIVE DIRECTORY

Pour ajouter des membres

-

Connectez-vous au portail Azure https://portal.azure.com en tant qu’administrateur général ou propriétaire de groupe.

-

Accédez à Azure Active Directory | Groupe

-

Dans cette démo, je vais ajouter des utilisateurs au groupe « Leadership ». Alors, je suis allé de l’avant et j’ai cliqué dessus.

-

Ensuite, allez à Membres | Importer des membres

-

Il ouvrira une nouvelle fenêtre, cliquez sur Télécharger sous Télécharger le modèle csv (facultatif). Cela téléchargera le modèle CSV que nous pouvons utiliser pour ajouter / supprimer des utilisateurs.

-

Il ouvrira une nouvelle fenêtre, cliquez sur Télécharger sous Télécharger le modèle csv (facultatif). Cela téléchargera le modèle CSV que nous pouvons utiliser pour ajouter / supprimer des utilisateurs.

Pour supprimer des menbres

L'étapes est très similaire a la précedentes sauf a l'étape 4 qui change au lieux Importer des menbres nous allons séléctionné supprimé des menbres

Gestion des alertes

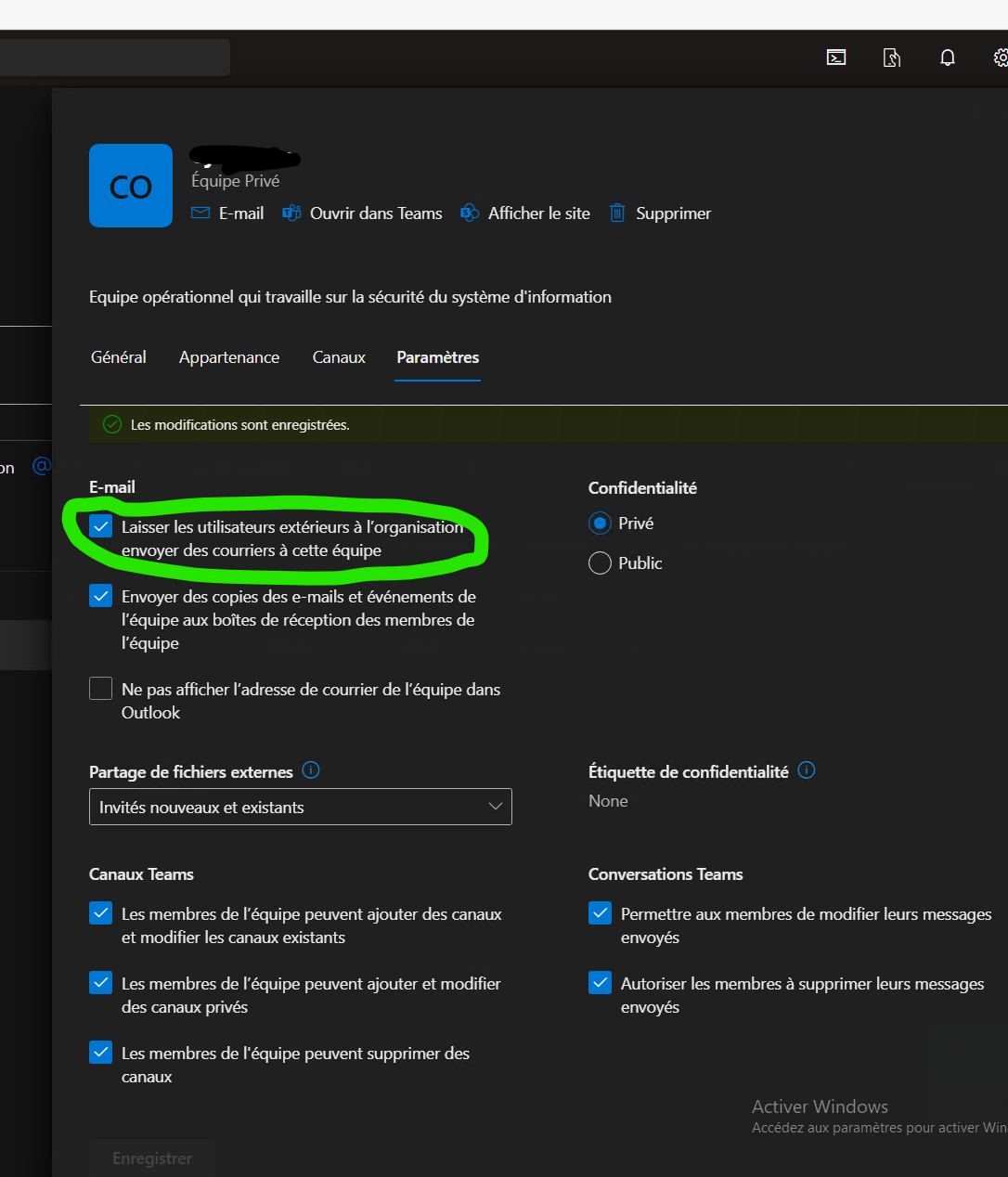

Si c'est un groupe office365 bien coché le cette case :

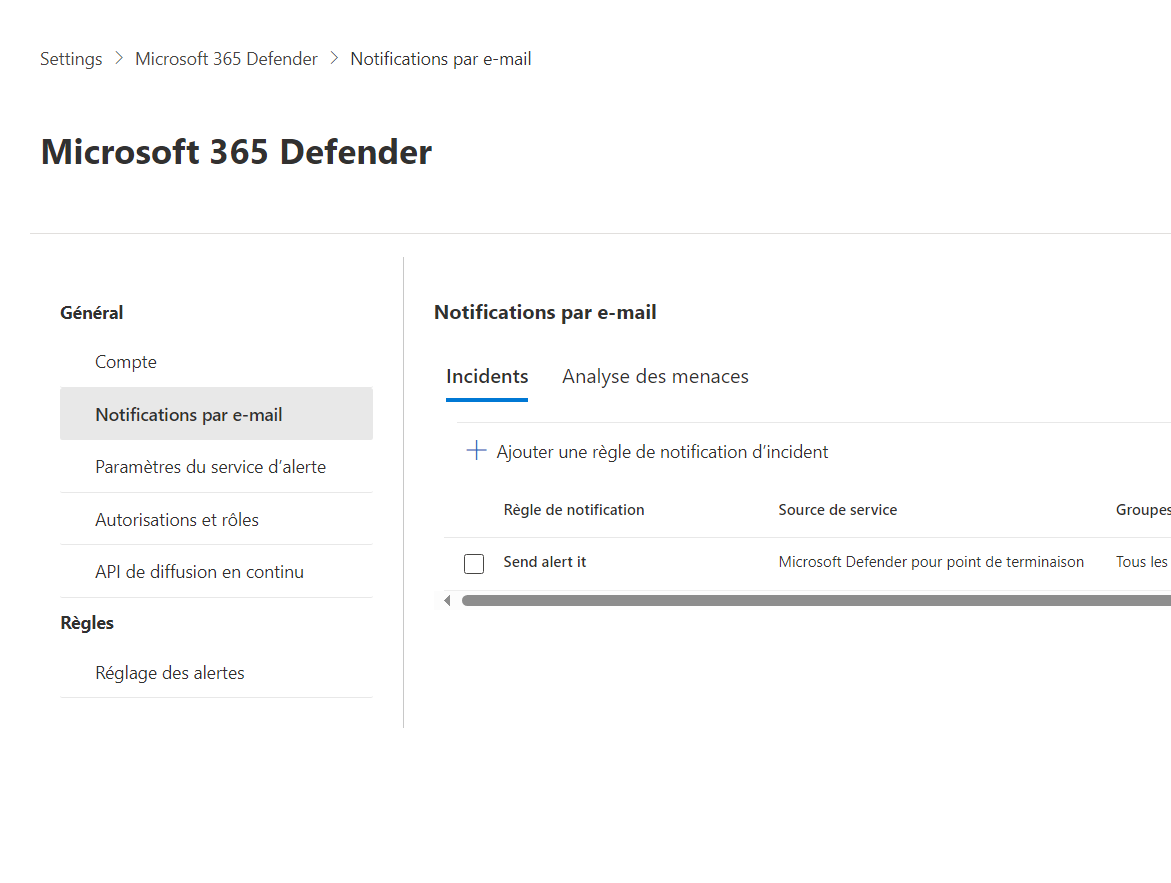

Pour microsoft 365 Defender : Microsoft

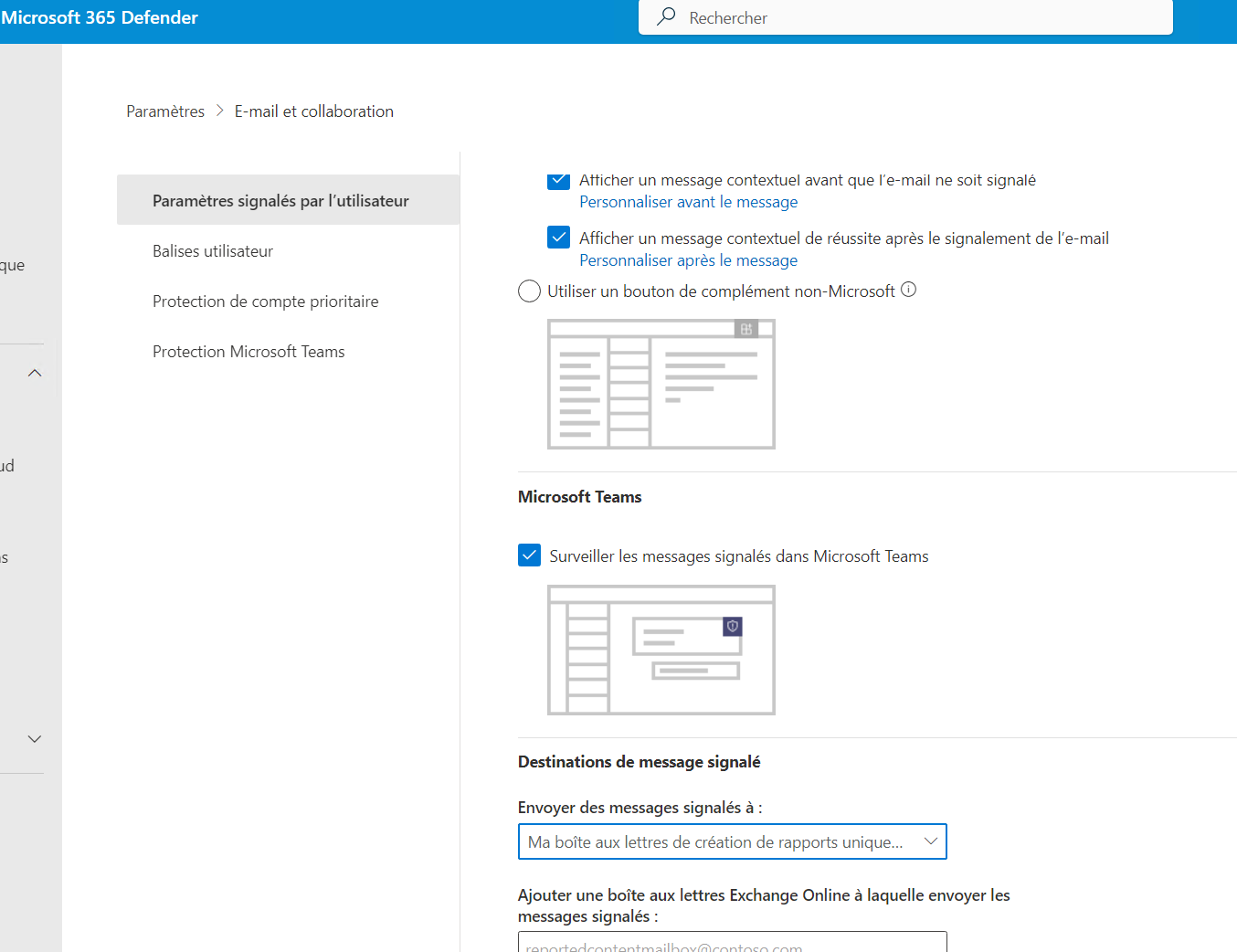

Pour les reporting d'email : Microsoft

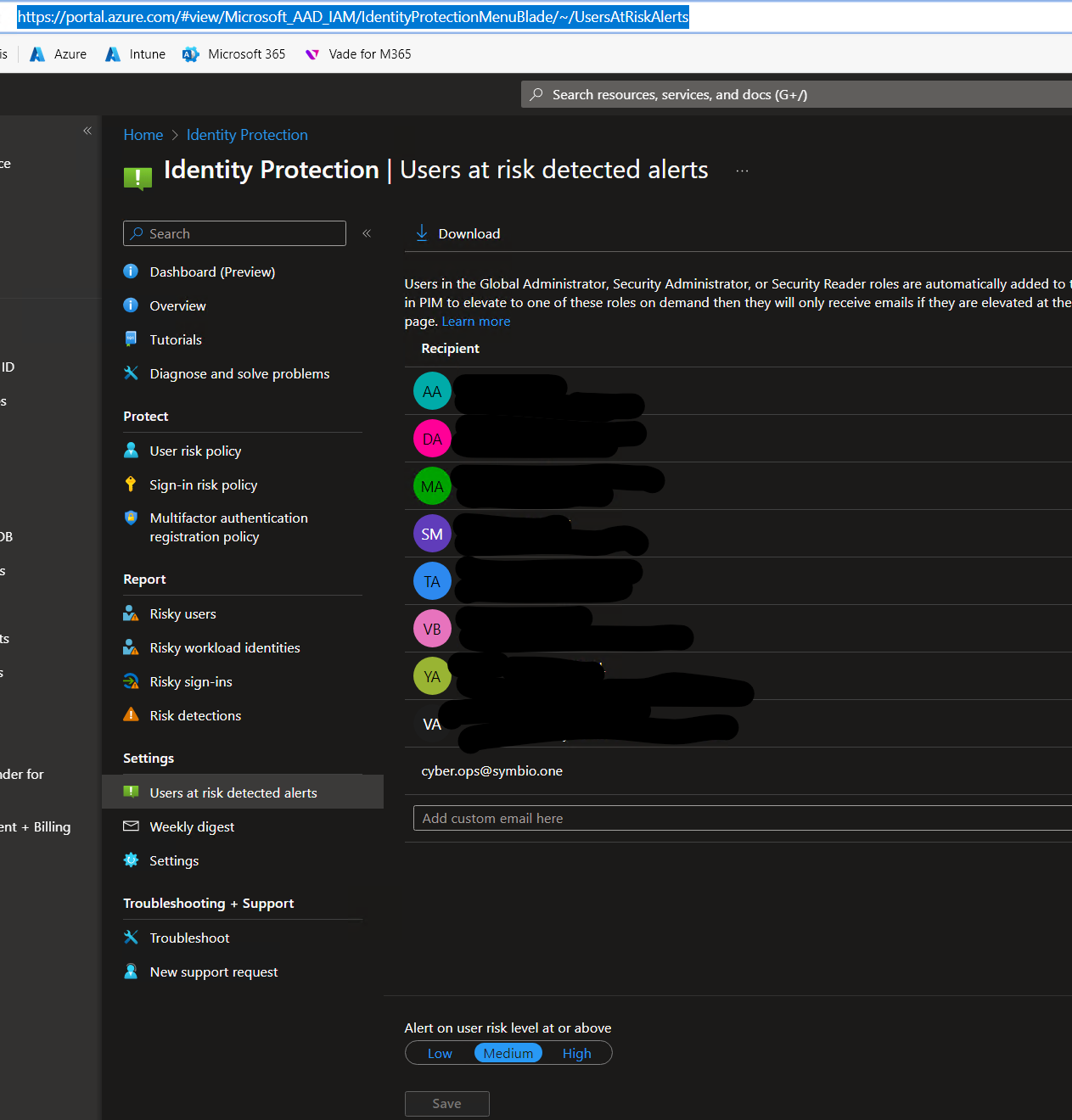

Pour les utilisateurs risques: Azure