Enregistrer automatiquement la clé de récupération BitLocker dans l'AD

Tip

Ressources Microsoft - Guide de récupération BitLocker - Sauvegarder les informations de récupération BitLocker dans AD

Stocker les clés de récupération BitLocker dans l'Active Directory

Sur votre serveur contrôleur de domaine, connectez-vous en tant qu'administrateur afin d'installer de nouvelles fonctionnalités.

Vous pouvez le faire à partir de l'interface graphique : Gestionnaire de serveur > Gérer > Ajouter des rôles et fonctionnalités. Une fois à l'étape "Fonctionnalités", sélectionnez "Utilitaires d'administration de Chiffrement de lecteur BitLocker".

L'alternative consiste à utiliser PowerShell et le cmdlet Install-WindowsFeature, comme ceci :

Install-WindowsFeature -Name "RSAT-Feature-Tools-BitLocker","RSAT-Feature-Tools-BitLocker-RemoteAdminTool","RSAT-Feature-Tools-BitLocker-BdeAducExt"

Stratégie de groupes pour chiffrer et exporter la clé de récupération

Pour voir comment éxecuté un script powershell voir ici :

[/Microsoft/ActiveDirectory/GPO(../../../Microsoft/ActiveDirectory/GPO.md)

Pour ce qui est du script

$BLinfo = Get-Bitlockervolume

#checks if the computer is encrypted or not

if($blinfo.EncryptionPercentage -eq '0')

{

$TPM = Get-WmiObject win32_tpm -Namespace root\cimv2\security\microsofttpm | where {$_.IsEnabled().Isenabled -eq 'True'} -ErrorAction SilentlyContinue

$WindowsVer = Get-WmiObject -Query 'select * from Win32_OperatingSystem where (Version like "6.2%" or Version like "6.3%" or Version like "10.0%") and ProductType = "1"' -ErrorAction SilentlyContinue

$BitLockerReadyDrive = Get-BitLockerVolume -MountPoint $env:SystemDrive -ErrorAction SilentlyContinue

#If all of the above prequisites are met, then create the key protectors, then enable BitLocker and backup the Recovery key to AD.

if ($WindowsVer -and $TPM -and $BitLockerReadyDrive) {

#Creating the recovery key

Add-BitLockerKeyProtector -MountPoint $env:SystemDrive -RecoveryPasswordProtector

#Adding TPM key

Add-BitLockerKeyProtector -MountPoint $env:SystemDrive -TpmProtector

sleep -Seconds 15 #This is to give sufficient time for the protectors to fully take effect.

#Enabling Encryption

Start-Process 'manage-bde.exe' -ArgumentList " -on $env:SystemDrive -em aes256" -Verb runas -Wait

#Getting Recovery Key GUID

$RecoveryKeyGUID = (Get-BitLockerVolume -MountPoint $env:SystemDrive).keyprotector | where {$_.Keyprotectortype -eq 'RecoveryPassword'} | Select-Object -ExpandProperty KeyProtectorID

#Backing up the Recovery to AD.

manage-bde.exe -protectors $env:SystemDrive -adbackup -id $RecoveryKeyGUID

}}

#Sauvegarder la clé de sécurité si elle n'a pas été enregistrer

if($blinfo.ProtectionStatus -eq 'On')

{

$RecoveryKeyGUID = (Get-BitLockerVolume -MountPoint $env:SystemDrive).keyprotector | where {$_.Keyprotectortype -eq 'RecoveryPassword'} | Select-Object -ExpandProperty KeyProtectorID

manage-bde.exe -protectors $env:SystemDrive -adbackup -id $RecoveryKeyGUID

}

Comment retrouver une clé de récupération BitLocker ?

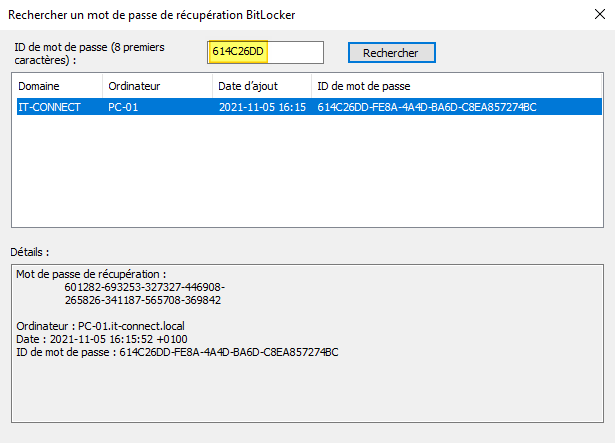

Dans le cas où un utilisateur est bloqué ou que vous n'avez pas le nom de la machine, retrouver la clé de récupération dans l'annuaire AD pourrait devenir un vrai casse-tête. Heureusement, grâce aux outils installés au début du tutoriel, nous pouvons rechercher une clé de récupération à partir des 8 premiers caractères de l'identifiant de l'ordinateur.

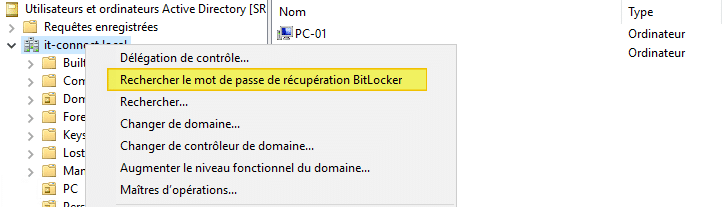

Toujours dans la console "Utilisateurs et ordinateurs Active Directory", effectuez un clic droit sur le nom de votre domaine et cliquez sur "Rechercher le mot de passe de récupération BitLocker".

Saisissez les 8 premiers caractères de l'identifiant du poste et cliquez sur "Rechercher".