Connection SSH

Modification du fichier de connexion SSH

Vous pouvez spécifier un utilisateur dans votre fichier ssh.config en ajoutant le mot-clé "Utilisateur" suivi du nom d'utilisateur. Voici un exemple:

Connexion via le domain

ssh domain\utilisateur@nomduserveur.domain.xx

Linux connexion avec sa clé publique

Pré-configuration

avoir un client ssh et créer la clée :

Se connecter si le mot de passe est activé

on peut maintenant se connecter a 192.168.1.210 sans mot de passse

Se connecter si le mot de passe est désactiver

Dans se scénario nous allons nous connecter sur un serveur qui accepte uniquement l'authtification par clé publique.

Se connecter avec l'utilisateur par default et crée l'utilisateur avec lesque ont souhaite se connecter :

adduser user

usermod -aG sudo

tee -a /home/user/.ssh/authorized_keys >/dev/null <<'EOF'

ssh-rsa mettrelaclépublicici

EOF

On va ensuite pouvoir se connecter avec le bon compte et supprimer le compte par default

Résolution du problème de persmission

Si l'erreur suivante se présente : Permissions are too open pour le dossier .ssh alors il faut utiliser la commande suivante :

sudo chmod 700 .ssh

sudo chmod 600 .ssh/id_rsa.pub

sudo chmod 600 .ssh/id_rsa

sudo chmod 600 .ssh/authorized_keys

Windows connexion avec sa clé public

Instalation du client OpenSSH

Pré-configuration

Dans powershell :

Problème de permission

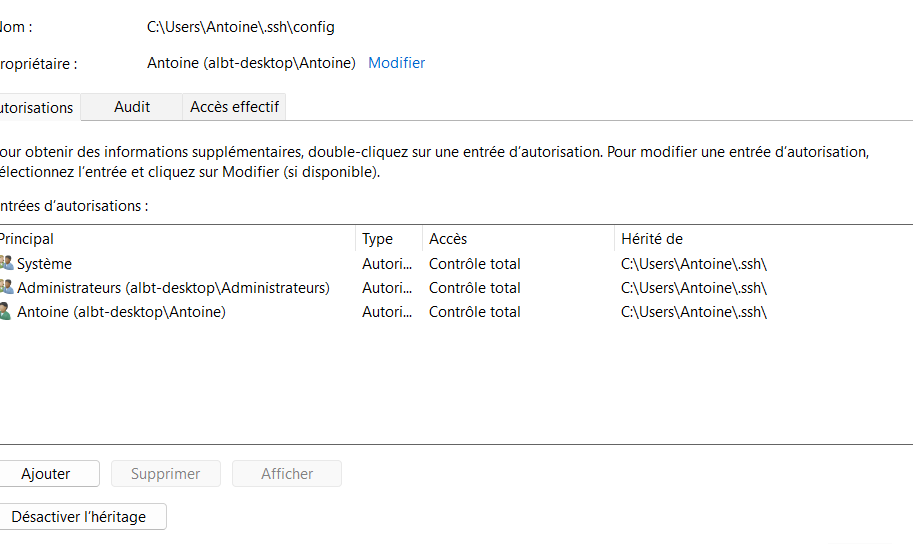

Si des problème de permission surviennent bien vérifier :

- Qu'il n'y a pas d'érithage sur le dossier

- Qui est le propriétaire

Voici a quoi doit ressemblé les perms

Utilisation avancé

Serveur de rebond SSH

Utilisation de base

ou avec l'option-i pour spécifier la clé SSH :

ou en utilisant le fichier de configuration SSH (~/.ssh/config) :

Host serveur-cible

HostName serveur-cible

User utilisateur

ProxyJump utilisateur@serveur-de-rebond

IdentityFile /chemin/vers/votre/clé_privée

Puis simplement :

On peut aussi forward la clée ssh via cette commande :

Utilisation plus avancé

On peut utilisé des expression régulière pour avoir moin de gestion de conf à faire :

Host *.domaine.fr !dcadm-inf-ssh1.domaine.fr

ProxyJump username@dcadm-inf-ssh1.domaine.fr

User username

ServerAliveInterval 60

ForwardAgent yes

Warning

pour évité une boucle on rajoute le ProxyJump après le "!" de Host

redirection de port SSH

Redirige un port local de votre machine vers un port sur une machine distante :

Dans cet exemple, tout le trafic envoyé au port 8080 sur votre machine locale sera redirigé vers le port 80 sur serveurdistantRedirige un port sur le serveur SSH distant vers un port sur votre machine locale

Ici, tout le trafic envoyé au port 8080 sur serveurdistant sera redirigé vers le port 80 sur votre machine locale.Proxy SOCKS sur votre machine locale, permettant d'accéder à plusieurs services sur le serveur distant

Vous pouvez ensuite configurer votre navigateur ou une autre application pour utiliser un proxy SOCKS sur localhost:8080, ce qui permet d'accéder à Internet à travers serveurdistant.