Application Spécifique Unix

google-drive-ocamlfuse

Installation sur debian

sudo apt install -y software-properties-common dirmngr

sudo cat > /etc/apt/sources.list.d/alessandro-strada-ubuntu-ppa-bionic.list << EOF

deb http://ppa.launchpad.net/alessandro-strada/ppa/ubuntu xenial main

deb-src http://ppa.launchpad.net/alessandro-strada/ppa/ubuntu xenial main

EOF

sudo apt-key adv --keyserver keyserver.ubuntu.com --recv-keys AD5F235DF639B041

sudo apt-get update

sudo apt-get install -y google-drive-ocamlfuse

Configuration

Pour un serveur headless :

- Créez un script factice pour simplement sortir l’URL autohize, nommé xdg-open, firefox, ...

- Appelez google-drive-ocamlfuse avec le chemin d’accès dans le script factice ci-dessus

- accéder à l’URL de sortie avec votre navigateur et l’autoriser

- puis la commande sortira « Jeton d’accès récupéré correctement. », cela fonctionne

unison

exemple de synchronisation de deux dossier sans interaction

Isc Dhcp Server

Installation

Installer le package DHCP-Serveur

On peut voire que le service est en failure (ce qui est normal)

Configuration du DHCP

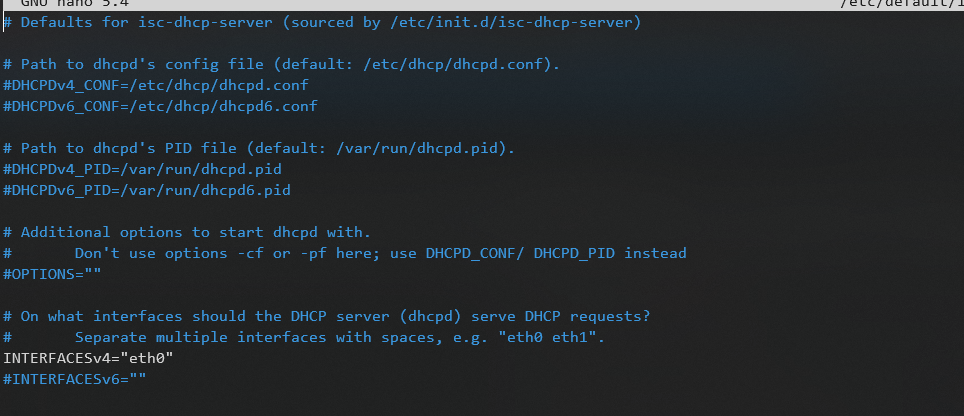

Nous allons d’abord cible l’interface désirer :

dans cette exemple on veut uniquement utiliser l’interface eth0

Il faut ensuite configurer le subnet et du réseau que l’on désire dans :

Exemple de fichier de conf ajouter

subnet 10.3.5.0 netmask 255.255.255.0 {

option routers 10.3.5.1;

option subnet-mask 255.255.255.0;

option domain-name-servers 1.1.1.1;

range 10.3.5.100 10.3.5.200;

}

StrongSwan

Exemple de configuration dans : /etc/ipsec.conf

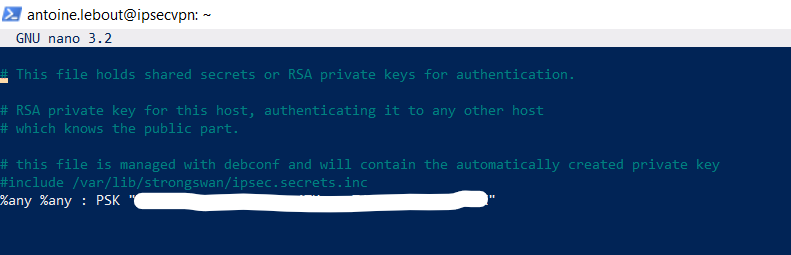

Prendre en compte le secret dans : /etc/ipsec.secrets

# ipsec.conf - strongSwan IPsec configuration file

# basic configuration

config setup

charondebug="all"

uniqueids=yes

strictcrlpolicy=no

# strictcrlpolicy=yes

# uniqueids = no

# Add connections here.

# Sample VPN connections

#conn sample-self-signed

# leftsubnet=10.1.0.0/16

# leftcert=selfCert.der

# leftsendcert=never

# right=192.168.0.2

# rightsubnet=10.2.0.0/16

# rightcert=peerCert.der

# auto=start

#conn sample-with-ca-cert

# leftsubnet=10.1.0.0/16

# leftcert=myCert.pem

# right=192.168.0.2

# rightsubnet=10.2.0.0/16

# rightid="C=CH, O=Linux strongSwan CN=peer name"

# auto=start

conn %default

ikelifetime=1440m

rekeymargin=3m

keyingtries=%forever

keyexchange=ikev2

authby=secret

dpdaction=restart

dpddelay=30

conn meraki

left=%defaultroute

leftid=57.128.84.101

leftsubnet=10.19.0.0/16

leftfirewall=yes

right=85.69.201.154

rightsubnet=10.70.0.0/16

auto=add

ike=aes256-sha1-modp1024

esp=aes256-sha1

keyexchange=ikev2